Vos données personnelles sont devenues une ressource précieuse. Selon une étude Ipsos, 61% des Français ont été victimes d’au moins une cyberattaque. Vol d’identité, usurpation de compte, fraude bancaire… les risques sont bien réels et en constante augmentation. Mais la bonne nouvelle ? Vous pouvez vous protéger efficacement en adoptant les bonnes pratiques. Cet article vous présente les 10 conseils que les experts en cybersécurité recommandent pour sécuriser vos données personnelles en ligne. Que vous soyez un utilisateur occasionnel ou un professionnel, ces astuces vous permettront de réduire votre exposition aux risques numériques. Commençons par les fondamentaux.

Installer un VPN est la meilleure méthode pour sécuriser votre navigation et protéger vos données en ligne. Nord VPN vous propose une offre exclusive : 71 % de réduction sur l’abonnement + 1 mois offert pour sécuriser toutes vos connexions.

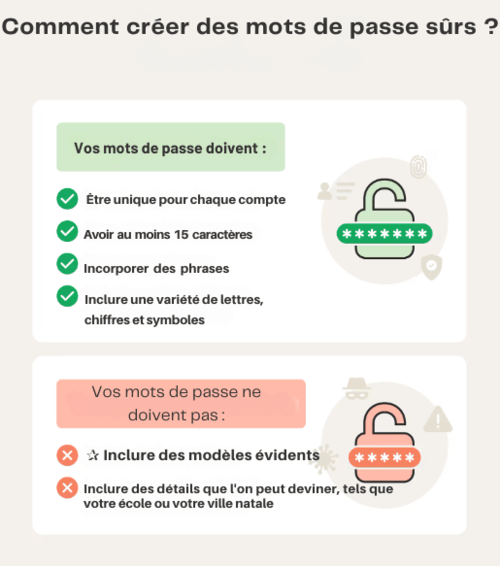

1. Créez des mots de passe forts et uniques

Un mot de passe faible est la porte d’entrée idéale pour les cybercriminels. 80% des piratages de compte sont dus à des mots de passe faibles ou réutilisés.

Comment faire ? :

- Longueur minimale : Au moins 12 caractères (idéalement 16+)

- Composition : Mélangez majuscules, minuscules, chiffres et caractères spéciaux (!@#$%^&*)

- Unicité : Un mot de passe différent pour chaque service (email, banque, réseaux sociaux, etc.)

- Évitez : Votre date de naissance, votre nom, des mots du dictionnaire, des suites logiques (123456, azerty)*

Voici un exemple de bon mot de passe : K7@mP#2024xRq9!Lv (16 caractères, mélange complet).Utilisez un gestionnaire de mots de passe comme Bitwarden, 1Password ou LastPass. Ces outils génèrent et stockent vos mots de passe de manière sécurisée, chiffrés.

Vous n’aurez à retenir qu’un seul mot de passe maître. Toutefois, pensez à changer vos mots de passe tous les 3-6 mois, surtout pour vos comptes sensibles (email, banque).

2. Utilisez un VPN fiable pour sécuriser votre connexion

Votre adresse IP est visible et vos données peuvent être interceptées, lorsque vous vous connectez à internet, notamment sur les réseaux Wi-Fi publics. Un VPN (Virtual Private Network) crée un tunnel chiffré entre votre appareil et Internet.

Ce qu’un VPN fait :

- Masque votre adresse IP : les sites web voient l’IP du serveur VPN, pas la vôtre

- Chiffre vos données : tout ce que vous envoyez est illisible pour les tiers

- Sécurise les réseaux publics : protège vos données même sur le Wi-Fi d’un café ou d’un aéroport

- Contourne la géolocalisation : vous pouvez accéder à des contenus selon votre localisation virtuelle

VPN gratuit vs VPN payant : quoi choisir ?

| Critère | VPN Gratuit | VPN Payant |

|---|---|---|

| Vitesse | Lente (serveurs surchargés) | Rapide et stable |

| Sécurité | Chiffrement basique | Chiffrement militaire (AES-256) |

| Logs | Souvent conservés | Politique no-logs stricte |

| Serveurs | Limités (10-20) | Nombreux (500+) |

| Support | Inexistant | 24/7 |

| Coût | Gratuit | A partir de 12 €/mois |

Pour une protection réelle, optez pour un VPN payant. NordVPN est l’un des leaders du marché avec un chiffrement AES-256, une politique no-logs vérifiée et des serveurs dans 60+ pays. Il ‘existe aussi d’autres options fiables comme ExpressVPN, Surfshark, ProtonVPN.

Vous devez l’utiliser avant d’accéder avant d’accéder à votre compte bancaire et lors des transactions sensibles. Vous pouvez également vous en servir sur les réseaux Wi-Fi publics (café, aéroport, hôtel) et au quotidien, si vous êtes très préoccupé par la vie privée. Néanmoins, vérifiez que votre VPN ne fuit pas votre IP réelle avec des outils comme ipleak.net.

3. Activez l’authentification à deux facteurs (2FA)

Même avec un mot de passe fort, un cybercriminel peut le deviner ou le voler. La 2FA ajoute une deuxième couche de sécurité (un deuxième code). Ainsi, même si quelqu’un a votre mot de passe, il ne peut pas accéder à votre compte sans le deuxième facteur.

| Type de 2FA | Fonctionnement | Niveau de sécurité | Avantages | Limites |

|---|---|---|---|---|

| SMS | Code envoyé par SMS | Faible | Simple à mettre en place | Vulnérable au SIM swapping, interceptions possibles |

| Application d’authentification | Code généré localement par une app (Google Authenticator, Authy…) | Élevé | Pas d’interception, fonctionne hors ligne | Dépend du téléphone |

| Clé de sécurité physique | Clé USB ou NFC (YubiKey, Google Titan) | Très élevé | Impossible à pirater à distance, anti-phishing | Coût, nécessite d’avoir la clé sur soi |

Activez la 2FA pour les services suivants par ordre de priorité :

- Email (Gmail, Outlook)

- Banque en ligne

- Réseaux sociaux (Facebook, Instagram, Twitter)

- Services cloud (OneDrive, Google Drive, iCloud)

- Comptes de travail (Microsoft 365, Slack)

Par ailleurs, sauvegardez vos codes de secours dans un endroit sûr (coffre-fort, gestionnaire de mots de passe). Ils vous permettront d’accéder à votre compte si vous perdez votre téléphone.

4. Soyez vigilant face au phishing

Le phishing est la technique la plus utilisée pour voler des données. 90% des cyberattaques commencent par un email de phishing. Les cybercriminels se font passer pour des organisations légitimes pour vous inciter à révéler vos identifiants.

Comment reconnaître un email de phishing :

- Adresse email suspecte : support@banque-securite.com au lieu de support@banque.com

- Urgence artificielle : « Votre compte sera fermé dans 24h ! »

- Demande d’identifiants : Les vrais services ne demandent jamais vos mots de passe par email

- Liens suspects : Passez votre souris sur le lien, l’URL réelle s’affiche (souvent différente du texte affiché)

- Pièces jointes inattendues : Surtout les .exe, .zip, .scr

- Fautes d’orthographe : Les organisations légitimes relisent leurs emails

- Logo de mauvaise qualité : Pixelisé ou mal aligné

- Adresse générique : « Cher client » au lieu de votre nom

Voici un exemple concret :

❌ PHISHING :

De : support@paypa1.com (note le « 1 » au lieu de « l »)

Objet : Urgence – Vérifiez votre compte PayPal

« Cliquez ici pour confirmer votre identité »

✅ LÉGITIME :

De : service@paypal.com

Objet : Mise à jour de sécurité sur votre compte

Lien vers paypal.com/fr (domaine officiel)

Pour vous protéger :

- Ne cliquez jamais sur les liens des emails suspects

- Tapez l’adresse directement dans votre navigateur

- Vérifiez l’adresse email de l’expéditeur (clic droit → Afficher les détails)

- Appelez l’organisation si vous avez un doute (numéro officiel, pas celui de l’email)

- Signalez le phishing (bouton « Signaler comme spam » ou « Signaler un phishing »)

- Activez les filtres anti-phishing (Gmail, Outlook les activent par défaut)

Si vous avez cliqué sur un lien de phishing, changez immédiatement votre mot de passe et activez une alerte de fraude auprès de votre banque.

5. Gérez vos paramètres de confidentialité sur les réseaux sociaux

Les réseaux sociaux collectent énormément de données : localisation, intérêts, contacts, photos. Ces données peuvent être utilisées pour l’usurpation d’identité, le vol ou le harcèlement. Evitez de partager :

- Votre date de naissance complète (utilisée pour les mots de passe)

- Votre numéro de téléphone (lié à votre compte bancaire)

- Votre adresse personnelle (risque de cambriolage)

- Vos horaires de travail/absence (vol)

- Photos de documents (passeport, carte d’identité)

- Localisation en temps réel

Vérifiez régulièrement vos paramètres de confidentialité pour limiter l’accès à vos publications, surtout celles contenant des informations sensibles. Configurez sur vos réseaux qui peut voir vos publications sur “Amis uniquement”, désactiver la localisation et limitez l’accès aux applications tierces. De plus, faites un audit de vos publications passées et supprimez les photos/infos sensibles publiées il y a des années.

6. Mettez à jour vos logiciels régulièrement

60 % des cyberattaques exploitent des vulnérabilités connues pour lesquelles une mise à jour était disponible. Mettre régulièrement à jour vos logiciels sur ordinateur permet de corriger ses failles de sécurité.

Voici les logiciels que vous devez mettre à jour en priorité :

- Système d’exploitation : Windows, macOS, Linux

- Navigateur web : Chrome, Firefox, Safari, Edge

- Logiciels courants : Adobe Reader (très ciblé par les pirates), Java, Flash (à désinstaller si possible), VLC, 7-Zip, etc.

- Antivirus/Antimalware : Windows Defender (intégré à Windows), Kaspersky, Bitdefender, Norton

Ne retardez jamais l’installation des mises à jour et, si possible, activez la mise à jour automatique pour vos logiciels et vos appareils.

7. Utilisez HTTPS et vérifiez la sécurité des sites

HTTPS chiffre les données échangées entre votre navigateur et le site web. Sans HTTPS, vos identifiants, numéros de carte bancaire et autres données sensibles peuvent être interceptés. Pour savoir si un site est sécurisé, vérifiez que le cadenas apparaît dans la barre d’adresse de votre navigateur.

| Critère | HTTP | HTTPS |

|---|---|---|

| Chiffrement | ❌ | ✅ |

| Sécurité | Faible | Forte |

| Certificat SSL | ❌ | ✅ |

| Exemple | http://www.amazon.fr/ | https://www.amazon.fr/ (sécurisé) |

Installez une extension navigateur comme « HTTPS Everywhere » (Firefox) ou « uBlock Origin » (Chrome) pour forcer HTTPS sur tous les sites. Prenez toujours le temps de vérifier lorsque vous êtes sur le site d’une banque en ligne, d’un service de paiement et sur une boutique e-commerce.

8. Soyez prudent avec les réseaux Wi-Fi publics

Les réseaux Wi-Fi publics (café, aéroport, hôtel) ne sont pas chiffrés. N’importe qui sur le même réseau peut intercepter vos données : identifiants, messages, numéros de carte bancaire. Vous pouvez vous protéger en utilisant un VPN ou en désactivant le partage de fichiers.

Évitez les réseaux avec des noms génériques (« Free_WiFi »). Mieux, utilisez simplement votre téléphone comme point d’accès (hotspot) plutôt que le Wi-Fi public. Votre connexion mobile est plus sécurisée.

9. Chiffrez vos données sensibles

Le chiffrement rend vos données illisibles sans la clé de déchiffrement. Même si quelqu’un accède à vos fichiers, il ne peut pas les lire. Des applications comme WhatsApp, Telegram, ProtonMail et Signal possèdent un système de chiffrement naturel.

Cependant, vous pouvez aussi chiffrer vos donnnées avec BitLocker, VeraCrypt, LUKS ou EncFS. Chiffrez aussi vos sauvegardes externes (disques durs, clés USB). Si vous les perdez, vos données restent protégées.

10. Surveillez votre crédit et vos données

Même avec toutes les précautions, une fuite de données peut survenir. La surveillance vous permet de détecter rapidement une usurpation d’identité ou une fraude.

Surveillez :

- Les factures ou relevés bancaires que vous ne reconnaissez pas

- Les appels de créanciers pour des dettes que vous n’avez pas contractées

- Le refus de crédit sans raison apparente

- Les otifications de changement de mot de passe que vous n’avez pas faites

- Les e-mails de confirmation d’achat que vous n’avez pas effectués

Pour être plus efficace, servez-vous des outils comme Haveibeenpwned.com, Firefox Monitor, Google One, Experian ou Equifax. Si vous découvrez une fraude, contactez immédiatement votre banque, la CNIL et déposez plainte auprès de la police. Plus vous agissez vite, plus vous limiterez les dégâts.

Les technologies futures pour protéger vos données

La blockchain : Un futur prometteur pour la sécurité des données

La blockchain est une technologie décentralisée qui garantit l’intégrité des données stockées. Contrairement aux bases de données classiques, où les données sont centralisées et vulnérables aux attaques, la blockchain répartit les informations sur plusieurs nœuds. Chaque transaction ou donnée enregistrée est validée par un consensus entre les participants du réseau et inscrite sous forme de bloc, sécurisé par cryptographie.

En utilisant cette technologie, entreprises et particuliers peuvent stocker des informations sensibles (comme des contrats ou des identifiants) de manière sécurisée et infalsifiable. De plus, certaines blockchains proposent des solutions de smart contracts, permettant d’automatiser et de sécuriser des processus sans intervention humaine.

L’authentification biométrique

L’authentification par empreintes digitales ou reconnaissance faciale devient une méthode populaire pour renforcer la sécurité. Ces données biométriques sont uniques à chaque utilisateur, ce qui en fait une protection difficile à contourner.

Le stockage dans le cloud

Les services de cloud vous permettent de stocker vos fichiers en ligne, réduisant ainsi le risque de perte due à des pannes matérielles. Choisissez des services offrant un chiffrement fort et une authentification à deux facteurs pour protéger vos documents.

Authentification sans mot de passe

Le mot de passe, maillon faible historique de la sécurité, laisse doucement place à des technologies plus fluides et inviolables :

- Passkeys (clés d’accès) : Basées sur la cryptographie asymétrique, ces clés utilisent le déverrouillage de votre appareil (biométrie ou code PIN) pour vous connecter, éliminant ainsi le risque de phishing.

- WebAuthn (standard ouvert) : Il s’agit du protocole technique mondial qui permet à ces méthodes d’authentification de fonctionner de manière sécurisée et uniforme sur tous les navigateurs et appareils.

Intelligence Artificielle

L’IA révolutionne la surveillance proactive des systèmes. Elle analyse les écarts par rapport aux habitudes normales (connexions inhabituelles, transferts de données massifs) pour repérer les menaces avant qu’elles n’agissent. En cas de détection d’une menace potentielle, le système réagit instantanément permettant une intervention immédiate pour limiter les dégâts.